Kegagalan keamanan operasional memungkinkan para peneliti memulihkan data yang dicuri oleh geng ransomware INC dari selusin organisasi AS.

Pemeriksaan forensik mendalam terhadap artefak tersebut meninggalkan peralatan yang tidak digunakan dalam serangan yang diselidiki, namun mengungkap infrastruktur penyerang yang menyimpan data yang diambil dari banyak korban.

Operasi tersebut dilakukan oleh Cyber Centaurs, sebuah perusahaan forensik digital dan respons insiden mengungkapkan keberhasilannya November lalu dan sekarang membagikan detail lengkapnya dengan BleepingComputer.

Investigasi Cyber Centaurs dimulai setelah organisasi klien AS mendeteksi aktivitas enkripsi ransomware pada SQL Server produksi.

Payloadnya, varian ransomware RainINC, dieksekusi dari direktori PerfLogs, yang biasanya dibuat oleh Windows. Namun, pelaku ransomware mulai lebih sering menggunakannya untuk melakukan pementasan.

Para peneliti juga memperhatikan adanya artefak dari alat cadangan yang sah, Restic, meskipun eksfiltrasi data telah terjadi selama tahap pergerakan lateral dan pelaku ancaman belum menggunakan utilitas tersebut dalam serangan ini.

Hal ini menyebabkan pergeseran dalam penyelidikan para peneliti “dari respons insiden ke analisis infrastruktur.”

Jejak yang ditinggalkan ransomware INC termasuk binari yang diganti namanya (seperti ‘winupdate.exe’), skrip PowerShell untuk mengeksekusi Restic, variabel konfigurasi repositori yang di-hardcode, dan perintah cadangan.

Sisa-sisa terkait restic menunjukkan bahwa pelaku ancaman menggunakan alat cadangan secara selektif sebagai bagian dari perangkat operasionalnya.

Salah satu skrip PowerShell yang ditemukan, ‘new.ps1’, berisi perintah berkode Base64 untuk Restic dan menyertakan variabel lingkungan berkode keras yang digunakan untuk menjalankan alat (kunci akses, jalur repositori, dan kata sandi S3 untuk repositori terenkripsi).

“Jika INC secara rutin menggunakan kembali infrastruktur berbasis Restic di seluruh kampanye, maka repositori penyimpanan yang dirujuk dalam skrip penyerang tidak mungkin dibongkar setelah peristiwa tebusan selesai,” para peneliti berteori.

“Sebaliknya, repositori tersebut kemungkinan akan bertahan sebagai aset yang dikendalikan oleh penyerang dan secara diam-diam menyimpan data korban yang terenkripsi setelah negosiasi berakhir atau pembayaran dilakukan.”

Jika hal ini terjadi, data yang dicuri dari organisasi lain masih tersedia dalam bentuk terenkripsi dan berpotensi dipulihkan dari server cadangan.

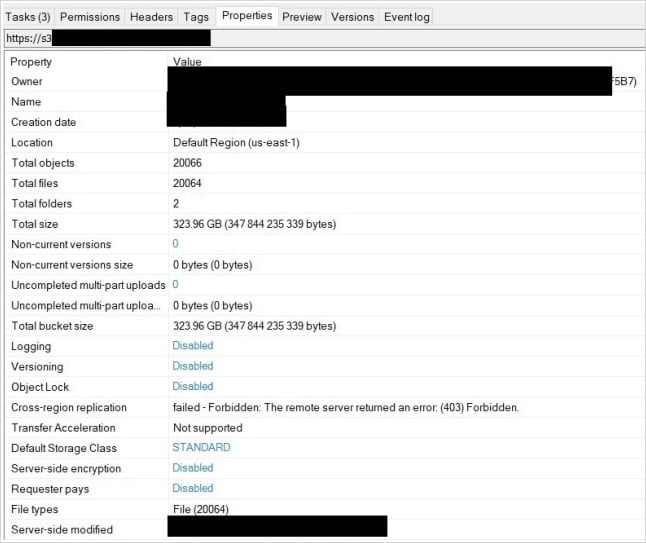

Untuk memvalidasi hipotesis ini, tim mengembangkan proses enumerasi yang terkendali dan tidak merusak yang mengkonfirmasi adanya data terenkripsi yang dicuri dari 12 organisasi yang tidak terkait di sektor kesehatan, manufaktur, teknologi, dan jasa di Amerika Serikat.

Tak satu pun dari organisasi tersebut merupakan klien Cyber Centaur, dan insiden tersebut bukanlah peristiwa ransomware yang berbeda dan tidak terkait.

Sumber: Centaur Cyber

Para peneliti kemudian mendekripsi cadangan dan menyimpan salinannya sambil menghubungi penegak hukum untuk membantu memvalidasi kepemilikan dan membimbing mereka melalui prosedur yang benar.

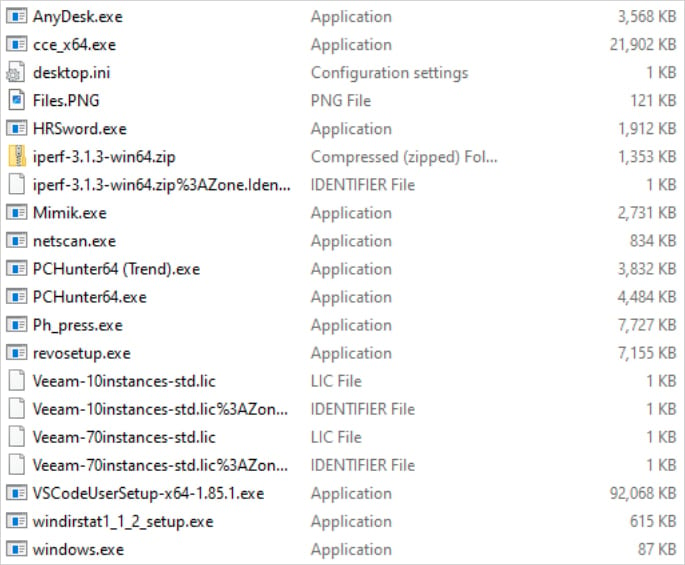

Itu Centaur Dunia Maya Laporan ini mencantumkan beberapa alat yang digunakan dalam serangan ransomware INC, yang mencakup, antara lain, alat pembersihan, perangkat lunak akses jarak jauh, dan pemindai jaringan.

Sumber: Centaur Cyber

Para peneliti juga membuat aturan YARA dan Sigma untuk membantu pembela HAM mendeteksi alat cadangan Restic atau binernya yang diganti namanya di lingkungan atau dijalankan dari lokasi yang mencurigakan, yang dapat menandakan serangan ransomware dalam pengembangan.

INC ransomware adalah operasi ransomware-as-a-service (RaaS) yang muncul pada pertengahan tahun 2023.

Pelaku ancaman telah memakan beberapa korban terkenal selama bertahun-tahun, termasuk Yamaha Motor, Solusi Bisnis Xerox, NHS Skotlandia, Perawatan Kesehatan McLarenitu Bar Negara Bagian Texas, Kuasai Delhaizeitu Kementerian Perekonomian Panamaitu Kantor AG PennsylvaniaDan Krisis24.

7 Praktik Terbaik Keamanan untuk MCP

Karena MCP (Model Context Protocol) menjadi standar untuk menghubungkan LLM ke alat dan data, tim keamanan bergerak cepat untuk menjaga keamanan layanan baru ini.

Lembar contekan gratis ini menguraikan 7 praktik terbaik yang dapat Anda mulai gunakan hari ini.