Saat ini, peretas tidak masuk – mereka masuk. Menggunakan kredensial yang valid, penjahat cyber bypass sistem keamanan sambil tampil sah terhadap alat pemantauan.

Dan masalahnya tersebar luas; Google Cloud melaporkan bahwa perlindungan kredensial yang lemah atau tidak ada memfasilitasi 47% dari pelanggaran awan, sementara IBM X-Force Atribut hampir sepertiga dari serangan cyber global dengan kompromi akun.

Jadi apa artinya ini bagi pertahanan organisasi Anda?

Inilah yang perlu Anda ketahui tentang cara melindungi sistem Anda dari serangan berbasis kredensial, apa yang harus dilakukan ketika pencegahan gagal, dan mengapa memindai direktori aktif Anda untuk kata sandi yang dikompromikan harus menjadi bagian dari strategi keamanan Anda.

Mengapa serangan berbasis kredensial adalah metode yang disukai peretas

Penjahat dunia maya mendukung serangan berbasis kredensial karena beberapa alasan:

- Mereka mudah dieksekusi: Serangan berbasis kredensial relatif sederhana untuk digunakan dibandingkan dengan eksploitasi nol-hari yang lebih kompleks.

- Mereka sangat sukses: Dengan pengguna mendaur ulang kata sandi yang sama di beberapa akun, lebih mudah bagi penyerang untuk mendapatkan akses luas; Satu set kunci dapat membuka banyak pintu.

- Mereka memiliki risiko deteksi yang rendah: Karena mereka menggunakan kredensial yang valid untuk eksploitasi mereka, peretas dapat berbaur dengan lalu lintas normal, memungkinkan mereka untuk menghindari peringatan keamanan.

- Mereka murah: Serangan berbasis kredensial membutuhkan sumber daya minimal tetapi dapat menghasilkan hadiah yang substansial. Peretas dapat dengan mudah (dan murah) membeli satu set kredensial curian di web gelap, kemudian menggunakan alat otomatis gratis untuk menguji kredensial di berbagai sistem.

- Mereka serbaguna: Serangan berbasis kredensial dapat digunakan di mana saja kredensial diperlukan, yang berarti peretas memiliki beberapa titik masuk potensial-dari aplikasi web hingga layanan cloud.

Mengapa Organisasi Menjadi Target

Bisakah organisasi Anda menjadi target yang menarik bagi peretas berbasis kredensial? Jika Anda memiliki celah keamanan ini, sistem Anda mungkin lebih rentan daripada yang Anda pikirkan. Inilah yang membuat organisasi utama target:

- Kebijakan Kata Sandi Lemah Buat undangan terbuka bagi penyerang untuk dengan mudah menebak atau memecahkan kredensial melalui alat otomatis dan daftar kata sandi umum

- Kegagalan untuk mengimplementasikan otentikasi multi-faktor membuat kata sandi terkuat rentan terhadap pencurian

- Pelatihan keamanan yang tidak memadai membuat karyawan lebih rentan terhadap email phishing, taktik rekayasa sosial, dan serangan lainnya

- Segmentasi jaringan yang buruk memberi peretas akses terbuka setelah mereka melanggar satu titik akhir tunggal

- Pemantauan yang tidak mencukupi memungkinkan penyerang beroperasi tidak terdeteksi selama berhari -hari, berminggu -minggu, atau bahkan berbulan -bulan di dalam sistem kritis Anda

- Kata sandi karyawan menggunakan kembali memperkuat dampak dari setiap pelanggaran, karena kredensial tunggal yang dicuri dapat membuka banyak sistem di seluruh lingkungan pribadi dan perusahaan.

Saat kredensial dikompromikan: skenario respons

Jika organisasi Anda telah menjadi target serangan berbasis kredensial, Anda tahu betapa menghancurkannya akibatnya. Tetapi jika Anda adalah salah satu dari sedikit yang beruntung yang sejauh ini lolos dari pemandangan peretas, begitulah rasanya:

Ini jam 2:37 pagi saat telepon Anda berdering. Tim keamanan Anda telah mendeteksi pola login yang tidak biasa dari alamat IP di Eropa Timur-selama di luar jam kerja perusahaan Anda. Pada saat Anda telah masuk dari jarak jauh, penyerang telah mengakses beberapa file pelanggan yang sensitif dan bergerak secara lateral melalui jaringan Anda, mengkompromikan sistem tambahan.

The Sinking Feeling Hits: Organisasi Anda mengalami serangan berbasis kredensial secara real-time. Apa yang kamu lakukan sekarang?

Langkah respons langsung

Ketika kredensial jatuh ke tangan yang salah dan peretas melanggar sistem Anda, setiap menit diperhitungkan-tetapi memiliki rencana respons insiden yang dilatih dengan baik akan memungkinkan Anda untuk meminimalkan kerusakan dan waktu pemulihan.

Berikut adalah langkah -langkah khas yang diikuti organisasi saat menanggapi serangan:

- Deteksi dan peringatan awal. Jam mulai berdetak segera setelah alat pemantauan Anda mendeteksi anomali dan mengingatkan tim keamanan Anda – Anda harus bergerak cepat untuk membatasi kerusakan.

- Penilaian dan triase. Pastikan peringatan itu sah. Kemudian, identifikasi sistem dan akun mana yang terpengaruh, menilai dampak potensial pada organisasi Anda.

- Isolasi dan penahanan. Potong titik akses peretas dengan melepaskan perangkat yang dikompromikan dari jaringan. Mencabut akses ke akun yang dikompromikan, dan segmen jaringan untuk berisi ancaman.

- Investigasi terperinci. Lacak aktivitas penyerang dengan menganalisis log dan data forensik. Identifikasi bagaimana peretas mengkompromikan kredensial, dan menilai apa yang dilakukan peretas saat mereka memiliki akses.

- Komunikasi dan pemberitahuan. Ingat, transparansi melahirkan kepercayaan, sementara kerahasiaan melahirkan kecurigaan. Dengan mengingat hal ini, berikan semua pemangku kepentingan yang relevan, pembaruan faktual, termasuk manajemen senior, tim hukum, dan pengguna yang terkena dampak.

- Pemberantasan dan pemulihan. Mulailah membangun kembali sistem keamanan Anda, membuatnya lebih kuat. Setel ulang kata sandi untuk semua akun yang dikompromikanPatch mengeksploitasi kerentanan, memulihkan sistem dari cadangan bersih, dan Menerapkan otentikasi multi-faktor.

- Ulasan pasca-insiden. Pertahanan terbaik terhadap serangan di masa depan adalah belajar dari pelanggaran saat ini. Setelah pelanggaran, analisis proses respons insiden Anda, perbarui rencana respons Anda, dan terapkan langkah -langkah keamanan tambahan berdasarkan pelajaran yang dipetik.

Pindai Direktori Aktif Anda untuk Mencegah Serangan Masa Depan

Meskipun penting untuk dengan cepat menanggapi serangan berbasis kredensial, itu bahkan lebih penting (dan hemat biaya) untuk mencegahnya sama sekali. Oleh Menerapkan otentikasi multi-faktormenegakkan kebijakan kata sandi yang kuat, melatih staf Anda secara teratur, Audit Anda Direktori Aktif sering Dan dengan benar mensegmentasi jaringan Anda, Anda akan mengurangi kerentanan organisasi Anda.

Tetapi langkah -langkah ini tidak cukup jika kredensial telah dikompromikan pada pelanggaran sebelumnya. Itulah mengapa penting untuk memasukkan pemindaian Direktori Aktif Anda untuk kata sandi yang dikompromikan dalam strategi pencegahan Anda.

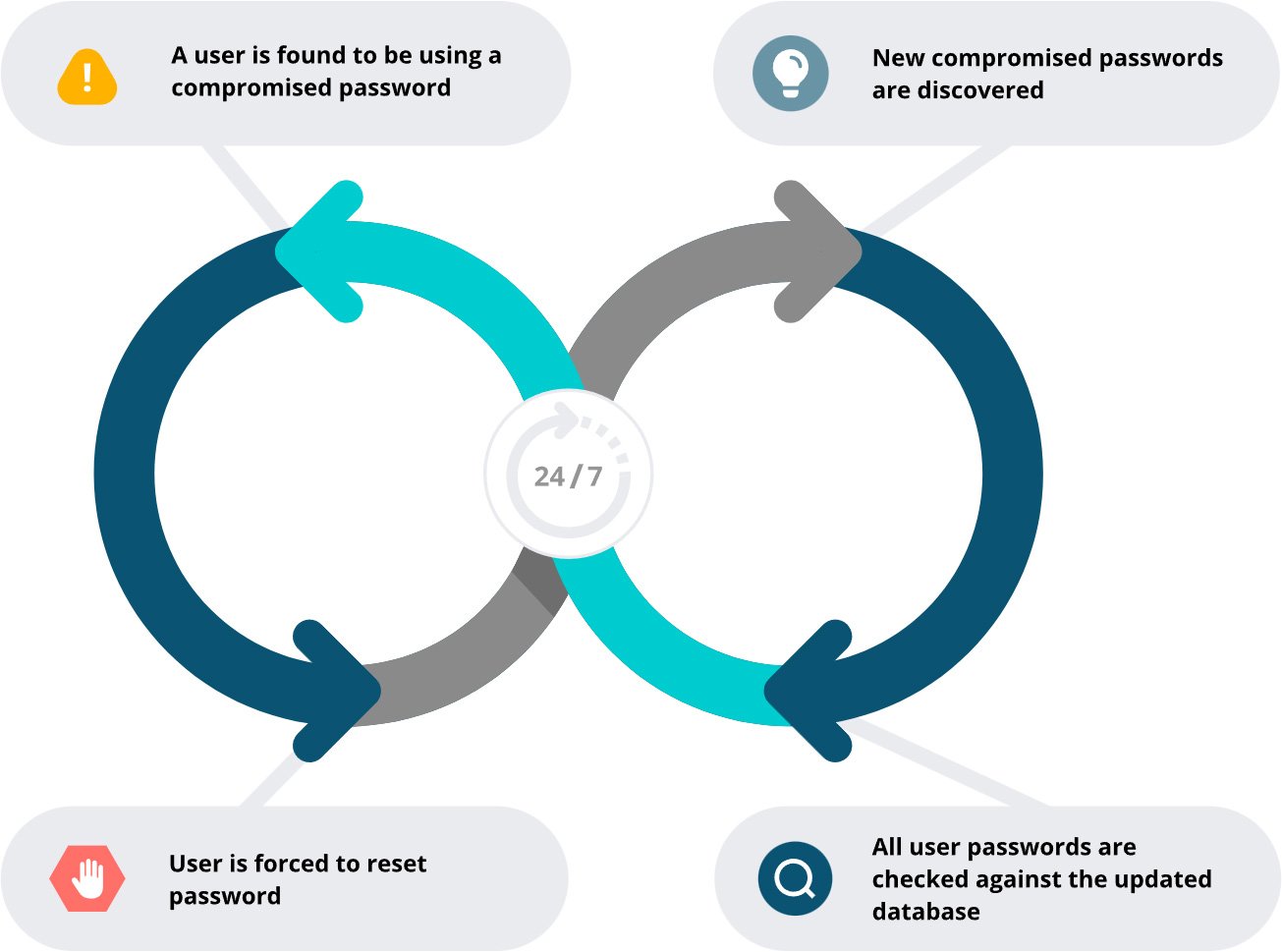

Kebijakan Kata Sandi Specops terus memindai direktori aktif Anda dengan database lebih dari empat miliar kata sandi yang dikompromikan unik. Ketika mengidentifikasi karyawan dengan kata sandi yang dilanggar, platform segera meminta mereka untuk membuat kredensial baru yang aman – menghilangkan kerentanan besar sebelum penyerang dapat mengeksploitasinya.

Dengan menggabungkan langkah-langkah keamanan tradisional dengan pemantauan kredensial aktif, organisasi Anda dapat melindungi dirinya dari serangan berbasis kredensial. Jangan menunggu sampai setelah pelanggaran untuk mengamankan sistem Anda – mengidentifikasi dan memulihkan kerentanan kata sandi sebelum penyerang mengeksploitasi mereka.

Coba kebijakan kata sandi specops secara gratis.

Disponsori dan ditulis oleh Perangkat Lunak Specops.